Anbietervergleich der größten LPWAN-Standards mit Blick auf IT-Sicherheit

Im Rahmen der Basistechnologie LPWAN wurden von Herstellern und Gremien verschiedene Funkstandards hervorgebracht. Hier sind NB-IoT, LTE-M, LoRaWAN, Sigfox und Weightless besonders zu erwähnen. In unserem Blogbeitrag “ Einsatz von moderner LPWAN Technologie in Wasserversorgungsnetzwerke zur Reduktion von Wasserverlust: Warum? Und was hat das mit IoT zu tun?“ wurden bereits die Vorteile von LPWAN Technologie gegenüber herkömmlichen Verfahren aufgezeigt. Doch bleibt die Frage offen, welcher LPWAN Standard für ein Wasserversorgungsnetzwerk am geeignetsten ist. Nur eine Forschungsarbeit zu Low Power Wide Area Network (LPWAN) -Systemen in einer Wasserversorgung konnte gefunden werden. Die Arbeit „Smart Water Grid Management using LPWAN IoT Technology“ beschreibt dabei nur, dass LoRaWAN als beste Technologie erkannt wurde, ohne dabei andere LPWAN-Standards zu erläutern, respektive deren Bewertungsvorgang darzustellen. Es ist auch nicht klar, warum LoRaWAN besser als andere betrachtete LPWAN-Standards sein soll und welche das im Einzelnen sind.

In diesem Blogbeitrag sollen die größten und geeignetsten LPWAN-Standards erläutert und anhand von Bewertungskriterien miteinander verglichen und beurteilt werden, dazu werden Untersuchungsverläufe und -ergebnisse aus der Masterarbeit von Waldemar Heinrich (Leiter Prozessinformatik, narzsystems GmbH & Co. KG) „Evaluierung von LPWAN-Standards, deren IT-Sicherheitsanforderungen und technischen Designs zur Integration in ein geplantes Smart Water Grid“ verwendet.

Bewertungskriterien

Einzelne Erläuterungen für die anschließenden Bewertungskriterien folgen nun diesem Abschnitt. Dabei soll die Wichtigkeit der Parameter für den anstehenden Vergleich hervorgehoben werden.

Kosten und Freiheiten

Ein LPWAN-System lässt sich in zwei Kategorien von Kostenpunkten aufteilen. Einer davon bezieht sich auf die reine Anschaffung von Hardware (LPWANModule, Antennen). Der andere spiegelt die Unterhaltungskosten der Systeme in einem LPWAN dar. Als Unterhaltungskosten werden Batterien und Lizenzen betrachtet. Da auf den Einsatz mit vollständig herstellerabhängigen LPWANs verzichtet wird, entfallen in der Unterhaltung mögliche monatliche Gebühren. Mit vollständiger Herstellerabhängigkeit ist die Dienstleistung, das Netzwerk und Software zur Prozesssteuerung gemeint. Zusätzlich ist es interessant, welche Freiheiten die verschiedenen LPWAN Standards bieten. Unter Freiheit soll verstanden werden, dass es evtl. keine Hardwarebindung gibt oder der Einsatz von Protokollen nicht fest vordefiniert ist.

Frequenzen und Lizenzen

Diese Kategorie solldie Frequenzen der verschiedenen LPWAN-Standards aufzeigen und mögliche Vor- und Nachteile hervorbringen. Die verwendeten Frequenzen werden auf Deutschland beschränkt, außer es scheinen mögliche Vorteile zu existieren, die eine mögliche internationale Unterstützung aufweisen. Zugleich sollten lizenzbehaftete und freie Frequenzen stets genannt werden. Falls relevant, sind auch die verwendeten Bandbreiten zu nennen, wenn diese wichtige Attribute für die Kommunikation liefern.

Stromverbrauch

Einer der wichtigsten Kriterien ist der Energiebedarf in einem LPWAN. Der Name LPWAN beinhaltet bereits die Definition des geforderten minimalen Energieverbrauches. Da der Energiebedarf im aktiven Modus eines LPWANModules von vielen Faktoren abhängig und im Szenario Wasserversorgung mit einer Datenübertragung von einmal pro Tag auszugehen ist, ist der Energieverbrauch im inaktiven Modus (Sleep-Modus) für jeden LPWANStandard darzulegen. Dieser erscheint viel wichtiger zu sein, da der Zeitraum des inaktiven Modus im Vergleich zum aktiven Modus sehr viel höher ist (z. B. aktiver Modus ca. 1 Minute, inaktiver Modus ca. 23 Stunden und 59 Minuten). Der Vergleich der verschiedenen LPWAN-Standards wäre zudem leichter zu erheben, da keine speziellen Fälle oder Parameter explizit im inaktiven Zustand der eingesetzten Module erläutert werden müssen.

Reichweite und Signalstärke

Die unterschiedlichen Reichweiten und Signalstärken eines LPWAN-Standards sind zu vergleichen. Die Reichweite könnte dabei parametrierbar sein, was sich evtl. auf die Signalstärke auswirken kann. Des Weiteren ist die Erreichbarkeit von Sensoren zu beleuchten, da in diesem Falle die Signalstärke (Sensitivität) über mögliche Regler oder Antennen angepasst werden können.

Störfaktoren und Gegenmaßnahmen

Ein Funknetzwerk ist immer der Umwelt frei ausgesetzt und somit stets von außen störanfällig. Mögliche Störfaktoren sollen genannt und ggf. automatische Gegenmaßnahmen, die bereits in LPWAN-Standards vorhanden sind, aufgezeigt werden. Dazu zählt vor allem eine automatische Erkennung und Behandlung von Fehlfunktionen.

IT-Sicherheit und Kryptografie

Im Sektor Wasser der KRITIS-V der wohl wichtigste Punkt, die Sicherheit. Eruiert werden soll, welche IT-Sicherheitsmaßnahmen bereits von LPWAN-Standards unterstützt werden. Es soll dabei deutlich gemacht werden, ob die Sicherheitsmaßnahmen bereits im Standard integriert sind, oder durch zusätzliche Schnittstellen und Parameter von externen Lösungen integriert werden können. Falls es hierbei externe Lösungen gibt, sollen diese dem jeweiligen LPWAN-Standard zugeordnet werden.

Da es keine IT-Sicherheit ohne kryptografische Verschlüsselung mehr gibt, ist der Einsatz oder die Kompatibilität von etablierten Verschlüsselungsverfahren zu nennen. In der Verschlüsselung sollte der Kommunikationsaufbau und -weg, sowie die übermittelten oder gespeicherten Daten auf und von den eingesetzten LPWAN-Modulen und Protokollen betrachtet werden.

Die Sicherheit muss dabei auf das ganze LPWAN-System Anwendung finden, jedoch in diesem Vergleich der LPWAN-Standards bis die Daten das LPWAN- Netzwerk verlassen.

Bewertungsmaßstab

Der Bewertungsmaßstab setzt sich zur Vereinfachung aus den aufgeführten Werten in Tabelle 1 zusammen.

Tabelle 1: Definition Bewerbungsmaßstab

Wert | Definition |

1 | Die Stärken in diesem Kriterium sind eindeutig überdurchschnittlich |

2 | Die Stärken in diesem Kriterium sind gut |

3 | Die Stärken in diesem Kriterium sind ersichtlich, jedoch nicht gut |

4 | Das Kriterium besitzt weder Stärken noch Schwächen |

5 | Das Kriterium besitzt erkennbare Schwächen |

6 | Das Kriterium besitzt große Schwächen |

Jedes Kriterium erhält eine eindeutige Bewertung. Die beste Bewertung wird durch eine 1 dargestellt, die schlechteste durch eine 6, wie es bei einer Leistungsbewertung mit Noten erfolgt. Aus fünf der sechs bewerteten Kriterien wird zum Schluss ein Mittelwert gebildet und alle eruierten LPWAN-Standards in einer Tabelle verglichen. Bei einer Vorauswahl von LPWAN-Anbieter im Vorfeld wurden bereits einige nicht in den anstehenden Vergleich aufgenommen. Dabei wurden grundsätzlich die Freiheiten, die Reichweite und der Energiebedarf kontrolliert und anhand dieser eine Vorentscheidung getroffen. Tabelle 2 soll alle betrachteten LPWAN-Anbieter auflisten und zeigen, welche in den Vergleich aufgenommen wurden und welche nicht.

Tabelle 2: Vorauswahl der LPWAN-Anbieter

Anbieter | Vergleich | Begründung |

Sigfox | Nein | Hersteller gebunden |

Ingenu | Nein | Hersteller gebunden |

Telensa | Nein | Hersteller gebunden |

Qowisio | Nein | Herstellergebunden |

Nwave | Nein | Hersteller gebunden |

IEEE 802.15.4g | Nein | Geringe Reichweite (WPAN) |

IEEE 802.15.4k | Nein | Geringe Reichweite (WPAN) |

EnOcean | Nein | Geringe Reichweite (WPAN) |

NB-Fi | Nein | Hersteller gebunden |

LoRa / LoRaWAN | Ja | Etablierter Standard, aktive Weiterentwicklung |

Weightless | Ja | Lizenzfreie Frequenzen |

NB-IoT | Ja | Lange Batterielaufzeit, Telekom als Anbieter |

LTE-M | Ja | Energiesparende 4G-Funkchips über LTE |

EC-GSM-IoT | Ja | Energiesparendes GSM-Protokoll |

DASH7 | Ja | Ähnlicher Aufbau wie LoRaWAN |

Des Weiteren gibt es noch eine große Anzahl an LPWAN-Standard-Anbieter, die aber nicht weiter erwähnt werden.

Vergleich und Vorstellung der LPWAN-Standard-Anbieter

Verglichen werden alle Kriterien, die oben geführt sind. Um ein besseres Verständnis der einzelnen LPWAN-Standards zu liefern, werden deren Funktionsweise zu Beginn erläutert und anschließend die Bewertungen nacheinander abgearbeitet. Die Beurteilung eines Kriteriums wird direkt im entsprechenden Abschnitt dokumentiert. Eine Zusammenfassung der Beurteilung aller LPWAN-Standards ist unter dem Abschnitt “Finale Beurteilung und Zusammenfassung der Erkenntnisse“ einzusehen.

LoRa/LoRaWAN – Alliance

Long Range Wide Area Network (LoRaWAN) ist eine für das LPWAN entwickelte Übertragungstechnologie auf Basis eines eigenen Funknetzes. Die groben Attribute sind:

• Günstige und kleine Sensoren

• Batteriebetriebene Geräte, die eine Laufzeit von ca. 5 bis 10 Jahren haben

• Geräte sind darauf optimiert, kleine Datenpakete unter geringe Betriebskosten zu senden

In den Bezeichnungen LoRa und LoRaWAN findet eine Differenzierung statt:

• LoRa stellt durch die Übertragungsschicht die Kommunikation dar, welche erst die großen Reichweiten ermöglichen.

• LoRaWAN beschreibt die Systemarchitektur des Netzwerkes. In Kombination mit dem Kommunikationsprotokoll ist der Betrieb des Netzwerkes so energiesparend.

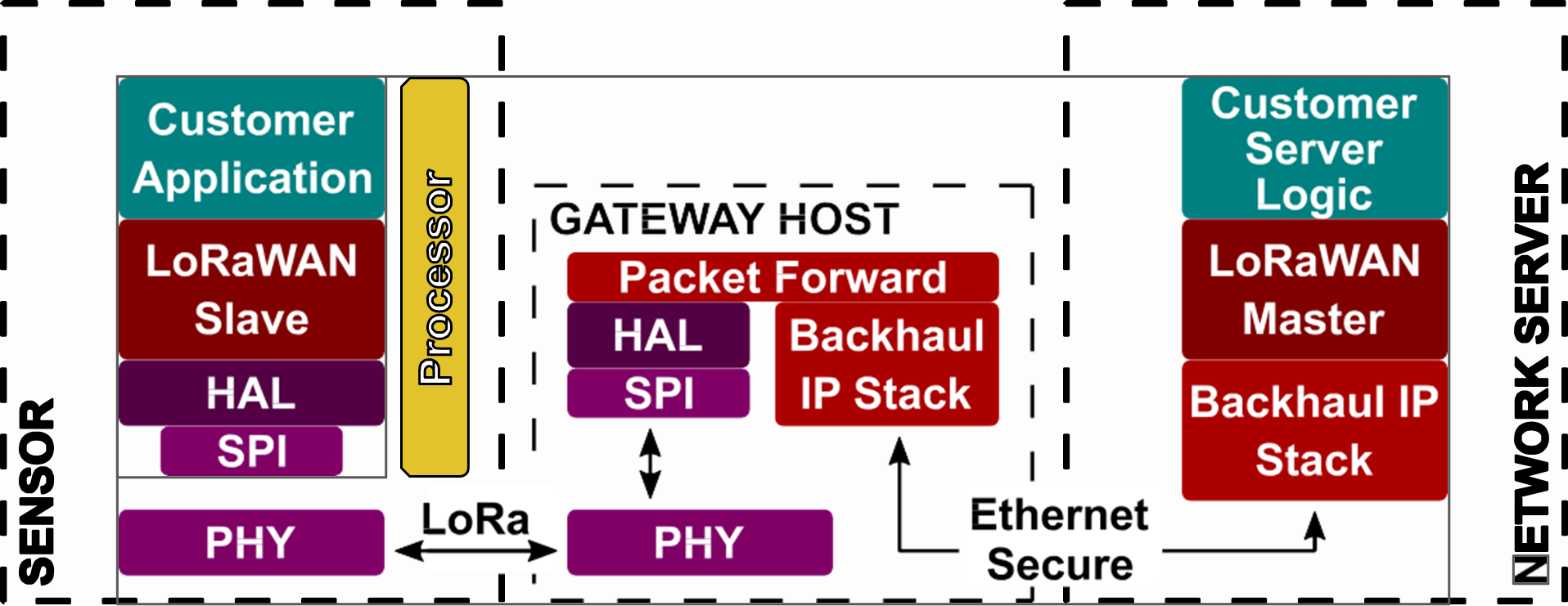

Gateways kommunizieren mit ihren Nodes, wobei diese nicht nur einem Gateway fest zu geordnet sind. Diese Gateways geben ihre aufgenommenen Daten über herkömmliche Übertragungen weiter an das Internet zu einer Cloud oder einem festgelegten Endpunkt. Zur Übertragung der Daten werden den Gateways Zeitfenster freigegeben, welche ereignisgesteuert, zufällig oder nach Geräteklasse aktiviert werden. Die Daten werden dabei mittels 128-Bit-AESVerschlüsselung geschützt. Die Übertragung der einzelnen Bits werden über die Bitübertragungsschicht der Sensoren und Gateways geleitet. Die Codierung und Decodierung ist dabei ihre Hauptaufgabe. Des Weiteren sind beide Komponenten mit dem Hardware Abstraction Layer (HAL) ausgestattet, der zum Abrufen der Hardwareinformation fungiert, sowie die Kommunikation mit der Hardware ermöglicht.

Kosten und Freiheiten

Die Kostenfrage kann im LoRaWAN schnell positiv beantwortet werden. Für den Einsatzzweck im betrachteten Szenario sind sehr wenige Sensoren pro Standort vonnöten. Dadurch ist LoRaWAN ein optimaler Kandidat. Denn genau für dieses Szenario sind diese Sensoren und Gateways entwickelt worden. Zusätzlich liegt genau hier der große Vorteil der LPWAN-Technologie gegenüber herkömmlichen teureren Lösungen. Die Fixkosten der Hardware decken sich mit anderen Modulen, weshalb der Vorteil in den Unterhaltungskosten liegt. Durch den offenen Funkstandard ist es möglich, ein LoRaWAN als IoT-Netzwerk mit bidirektionaler Kommunikation aufzubauen.

Bewertung: 1

Frequenzen und Lizenzen

LoRa arbeitet in einem freien Frequenzbereich der in Europa für die bidirektionale Kommunikation bei 868 MHz (es existieren hierbei Subbänder im Bereich von 863 bis 870 MHz) liegt und somit keine Lizenzkosten notwendig werden. In NordAmerika liegt diese Frequenz bei 915 MHz und in Asien bei 433 MHz.

Bewertung: 1

Stromverbrauch

Die LoRa-Module sind optimiert für Sendeleistung bei niedriger Leistungsaufnahme. Die Lebensdauer einer Batterie kann bis zu 15 Jahre betragen. Hier ist jedoch die gewählte Geräteklasse Ausschlag gebend. In dem betrachteten Szenario wäre die Geräteklasse A zu wählen. Da die Geräteklasse A die energieeffizienteste Klasse ist, ist der Stromverbrauch sehr positiv zu bewerten. Der Energieverbrauch kann jedoch variieren, je nachdem welche Reichweite abgedeckt und welche Übertragungsgeschwindigkeit vorhanden sein soll. Im Idealfall ist die Bandbreite auf 125 kHz zu wählen mit einem Spreading Factor (SF) von sieben. Der Spreading Factor oder Spreizfaktor genannt ist in der Spreizbandtechnik die auch von LoRaWAN verwendet wird für die Übertragung von Bitfolgen zuständig. Desto höher dieser gewählt wird, umso größer wird die Reichweite, jedoch vergrößert sich auch dadurch der Energiebedarf. Einen genauen Stromverbrauch kann man nicht nennen, da je nach Chiptypen verschiedene Ströme verwendet werden. Zu nennen ist jedoch der Verbrauch im Stand-by-Modus, der bei 100 nA liegt. Dieser Wert ist im Vergleich zu anderen sehr niedrig.

Bewertung: 1

Reichweite und Signalstärke

Die Reichweite ist mit 2 km bis zu 15 km angegeben. In dicht besiedelten Städten werden eher geringe Reichweiten durch Störfaktoren, wie Gebäude, erreicht. Auf LPWAN-Standards 34 dem Land oder über freiem Feld sind große Reichweiten zu bewerkstelligen. Die Signalstärke hat dabei eine Sensitivität von -137 dBm die sich bestens dafür eignet Mauern und Betonwände zu durchdringen. Dies verstärkt die Verfügbarkeit von Sensoren und deren Messdaten sehr stark.

Bewertung: 1

Störfaktoren und Gegenmaßnahmen

Durch die Frequenzspreizung werden Funksignale, obwohl Störquellen existieren können, vollständig übertragen. Dieser Wert kann parametriert und das Ergebnis ausgewertet werden. Die Sensitivität von -137 dBm trägt dazu bei, mögliche vorhanden Dämpfungen wettzumachen.

Bewertung: 1

IT-Sicherheit und Kryptografie

Für die IT-Sicherheit im LoRaWAN sorgen zwei Arten von Sicherheitsverfahren für den Schutz vor Angriffen und unerlaubten Datenzugriff. Diese sind das Over- the-Air-Activation (OTAA) und die Activation by Personalization (ABP). Dabei arbeiten diese Verfahren auf der Anwendungs- und Netzwerkebene. Auf der Netzwerkebene wird die Authentizität des eingesetzten Gerätes durch eine eindeutige ID sichergestellt. Auf der Anwendungsebene werden die Anwendungsdaten durch Verschlüsselung vor dem Netzwerkbetreiber geschützt. Nur Komponenten, die eine dieser Verfahren aktiviert haben, können in einem LoRaWAN-Netzwerk kommunizieren.

Bewertung: 1

Weightless

Die Weightless-Standards gliedern sich in Weightless-W, Weightless-N und Weightless-P. Wobei die Entwicklung des Standards der genannten Reihenfolge entspricht. Weightless-W: Weightless-W ist ein auf dem TV White Space (TVWS) sendender Standard. Hierbei werden Bandbreiten, die von Fernsehsender stillgelegt wurden, genutzt. Die Übertragung findet in einem fest definierten Zeitschlitzverfahren statt. In Deutschland werden diese Frequenzen durch die Landesrundfunkanstalt vergeben.

Weightless-N:

Weightless-N ist eine Ultra-Narrow-Band Übertragungstechnologie, die auf der Idee des Weightless-W aufbaut. Das Netzwerk entspricht der LPWAN typischen sternförmigen Topologie. Da die Frequenzen im Weightless-W nicht frei sind, ist der Standard Weightless-N auf den freien ISM-Bändern entwickelt worden. Zur Kommunikation wird das Frequenzsprungverfahren, also dass kontrollierte und synchronisierte Wechseln der Frequenzen eingesetzt. Verschlüsselung findet durch 128-Bit-AESAlgorithmus statt. Die Kommunikation ist nur unidirektional möglich.

Weightless-P:

Baut auf der Entwicklung des Weightless-N auf und versucht deren Leistung zu steigern. Dieser Standard enthält weitere Netzwerkfunktionen, wie Forward Error Correction (FEC) und Automatic Retransmission Requests (ARQ). Die Kommunikation ist hier jedoch bereits bidirektional.

Kosten und Freiheiten

Die Kosten für Hardware-Module und Antennen sind nicht klar definiert. Das Durchsuchen von Shops lieferte nur einzelne Bauelement. Ein Preisvergleich der Hardware Module ist somit nicht möglich. Die Energieeffizienz senkt auch hier die Unterhaltskosten und ist vergleichbar mit denen des LoRaWAN. Weightless-P ist eine sternenförmige Topologie, die jedoch nicht mit anderen Knotenpunkten kommunizieren kann, wie es bspw. LoRaWAN tut. Dennoch bietet Weightless-P einen Standard, der nicht an Hardware gebunden ist. Vielmehr ist hier die Aufgabe des Unternehmens ein IoT herzustellen, das Weightless-P vollumfänglich unterstützt, was in der Entwicklung und Herstellung sehr hohe Kosten verursachen kann.

Bewertung: 6

Frequenzen und Lizenzen

Das Weightless-P arbeitet im lizenzfreien Spektrum, das unter 1 GHz liegt. In Europa ist es ebenfalls im ISM-Band mit 863 MHz. Auf dieser Frequenz ist ebenso die bidirektionale Kommunikation möglich, was für die Verwendung des Up- und Downlinks im Weightless-P wichtig und im Szenario ebenfalls von Vorteil ist.

Bewertung: 1

Stromverbrauch

Der Energiebedarf im aktiven Zustand ist vergleichbar mit anderen Standards. Im aktiven Modus sind aber die parametrierten Werte ausschlaggebend für den Energieverbrauch. Der Vorteil beim Weightless-P liegt zunächst in der Übertragungsgeschwindigkeit. Die Übertragungsgeschwindigkeit ist z. B. deutlich höher als bei LoRaWAN, mit gleichem Energiebedarf. Durch eine höhere Übertragungsgeschwindigkeit können Daten in einer kürzeren Zeit übertragen werden. Dadurch befindet sich das Gerät für eine kürzere Zeit im aktiven Modus und verbraucht somit weniger Energie pro Übertragung der gleichen Datengröße (je nachdem wie groß die zu übertragende Datenmenge ist). Im inaktiven Zustand liegt der Energiebedarf bei unter 100000 nA, was gegenüber LoRaWAN das LPWAN-Standards 41 1000-fache ist.

Bewertung: 4

Reichweite und Signalstärke

Die Reichweite im Weightless-P wird mit zwei Kilometern angegeben. Dieser Bereich ist in dicht besiedelten Gebieten zu erreichen. Größere Werte für freie Landschaften sind mit maximal fünf km angegeben. Mit -122 dBm ist die Sensitivität des Weightless-P Standards ebenfalls gut gegen Dämpfungen geeignet. Der Hauptunterschied liegt in der deutlich höheren Übertragungsgeschwindigkeit, die zum Vergleich zu LoRaWAN dabei ca. doppelt so hoch ist.

Bewertung: 4

Störfaktoren und Gegenmaßnahmen

Forward Error Correction und Automatic Retransmission Requests arbeiten bereits gegen mögliche Fehlerquellen. Die Sensitivität von -122 dBm kann gut gegen schwer erreichbare Sender oder Empfänger arbeiten. Auch das Frequenzsprungverfahren ist bereits eine integrierte Maßnahme gegen Dritte, die im Frequenzbereich mithören, stören oder Datenpakete ändern wollen.

Bewertung: 2

IT-Sicherheit und Kryptografie

Zur Sicherheit wird eine 128/256-Bit-AES-Verschlüsselung verwendet. Zusätzlich besitzen die eingesetzten Nodes eine eigene Authentifizierung. Ein Problem in der Sicherheit ist jedoch durch den gemeinsamen Schlüssel (Shared-Key) der Nodes gegeben. Diese verwenden den gleichen Shared-Key ihre gesamte Lebensdauer. Zudem fehlt ein Sitzungsschlüssel-Verfahren komplett. Falls der Geheim-(Privat-)Schlüssel öffentlich wird, sind keine Daten innerhalb dieses Knotens mehr sicher. Das Frequenzsprungverfahren macht es Angreifern schwieriger einzelnen Daten zu folgen bzw. abzugreifen, da einzelne Bits auf unterschiedliche oder sogar mehrere Trägerfrequenzen gesendet werden.

Bewertung: 3

NB-Io

Das NarrowBand-IoT (NB-IoT) ist ein Standard, der mit dem 13. Release in der 3rd Generation Partnership Project (3GPP)-Spezifikation veröffentlicht wurde. In Deutschland wird dieser Standard von der Telekom und Vodafone angeboten. Die korrekte Bezeichnung des NB-IoT lautet LTE Cat-NB1. Die Frequenzbereiche sind vom Anbieter als Dienstleistung zu beziehen. Zur Umsetzung ist eine dafür entwickelte Hardware zu verwenden. Im Prinzip basiert das NB-IoT auf dem Standard des Long Term Evolution (LTE)-Netzes, benötigt jedoch spezielle Hardwareerweiterungen (Module). Gesendet wird in drei verschiedene Funkspektren, die für unterschiedliche Anforderungen differenziert sind.

Die Zu- und Abschaltung, der drei Betriebsarten, kann nach Bedarf gesetzt werden. Der Frequenzbereich der lizenzierten LTE-Frequenzen liegt bei 700, 800 und 900 MHz. Die Kommunikation kann dabei bidirektional sein und es soll sogar möglich sein diese im 2G, 3G, 4G und 5G aufzubauen.

Zur Modulation im LTE-Netz werden die Verfahren Orthogonal-FDMA (OFDMA) für den Downlink und Single-Carrier-FDMA (SC-FDMA) für den Uplink verwendet.

Orthogonal Frequency Division Multiple Access: In diesem Verfahren werden LPWAN-Standards 44 breitbandige Signale in schmalbandige (orthogonale) Signale überführt und durch den Mehrfachzugang auf einen oder mehreren Teilträgern dem Teilnehmer zugewiesen. Dies entspricht der Implementation von TDMA und FDMA, nur mit dem Vorteil, dass nun auch die Größe der Bandbreite nach dem Zweck unterteilt werden kann. Das Verfahren findet Anwendung im Downlink.

Single-Carrier Frequency Division Multiple Access: Im SC-FDMA werden die zu übertragenden Daten in eine Gruppe von gleichzeitig übertragenden Teilträgern zusammengefasst. Diese Teilträgergruppen werden danach als ein separates Frequenzband angesehen und nacheinander übertragen. Zur Gruppierung durchlaufen die Daten eine diskrete Fouriertransformation, die die Signale in ihre Spektraleigenschaften begrenzen. Diese Eigenschaft lassen sich vereinfacht ausgedrückt in Zeitbereich und Frequenzbereich erklären.

Kosten und Freiheit

Die Hardwarekosten können beim NB-IoT variieren. Dabei sind die einzelnen Kommunikationsmodule auf demselben Preisniveau wie vergleichbare Technologien. Die eingesetzten IoTs dahinter können unterschiedlich ausfallen, weshalb hier nur die Module genannt werden. Der Bau der IoTs mit den benötigten speziellen Kommunikationsmodule für das NB-IoT ist frei.

Die Verwendung der NB-IoT-Übertragung ist eine reine Dienstleistung. Die größten Dienstleister in Deutschland sind mit der Deutsche Telekom AG (Telekom) und Vodafone Deutschland GmbH (Vodafone) vertreten.

Bewertung: 2

Frequenzen und Lizenzen

Zur Kommunikation wird in den Frequenzen 700, 800 und 900 MHz gesendet. Provider haben sich darin verschiedenste Frequenzbereiche lizensieren lassen und bieten deren Nutzung als Dienstleistung an. Gerade die Frequenzen im Bereich von 700 bis 900 MHz sind optimal für die Netzabdeckung.

Bewertung: 2

Stromverbrauch

Die Module der NB-IoT Kommunikation sind so weit vereinfacht worden, dass eine Batterielaufzeit von über 10 Jahren angegeben wird. Im aktiven Modus ist ein vergleichbarer Stromverbrauch zu anderen LPWAN-Technologien wie z. B. LoRaWAN festzustellen. Der Energieverbrauch im inaktiven Modus beträgt 3000 nA. Um den Energiebedarf gering zu halten, sollte das CELevel 2 vermieden werden.

Bewertung: 1

Reichweite und Signalstärke

Die erreichbare Reichweite kann durch die CE-Level angepasst werden. Im dicht besiedelten Bereich ist eher von einer Abdeckung von 10 bis 15 km auszugehen. Jedoch sind auch Reichweiten von bis zu 25 km möglich, wobei diese durch CE-Level 2 und ländlichen Gebieten beeinflusst werden.

Bewertung: 1

Störfaktoren und Gegenmaßnahmen

Mit einer Sensitivität von -141 dBm ist das NB-IoT gegen schwer zugänglichen Empfänger gut gerüstet. Auch die Möglichkeit der Erhöhung der Signalstärke kann zu einem idealen Kommunikationsaufbau führen, da diese mit einer maximalen Signalstärke von 164 dB genau 20 dB über dem normalen LTE mit 144 dB liegt. Durch den Einsatz von OFDMA und SC-FDMA werden robuste und LPWAN-Standards 47 schmalbandige Übertragungen geschaffen, die eine sehr hohe Gebäudedurchdringung liefern. Das wiederholte Senden von Datenpakete ist eine eingeführte Redundanz, die vor Informationsverlust schützen soll.

Bewertung: 1

IT-Sicherheit und Kryptografie

Das normale LTE, wie die meisten es kennen, ist ein durch das Standardisierungsgremium 3GPP entwickelter Kommunikationsstandard. LTE wird dabei seit 2008 stets weiterentwickelt, wodurch auch der Standard NB-IoT im Jahre 2016 veröffentlicht wurde. NB-IoT profitiert von bereits vorhandene und etablierte LTE-Sicherheitsfunktionen. Zu diesen zählen die an den Endgeräten vorhandene Authentifizierung, der Einsatz von AES als kryptografischer Algorithmus und ein sicheres Schlüsselmanagement mit der integrierten Schlüsselgenerierung.

Zur Authentifizierung der Endgeräte über eine Basisstation an das NB-IoT Netzwerk, werden beim ersten Anmelden aus der jeweiligen SIM-Karte des Endgerätes eine eindeutige Kennungsnummer ausgelesen. Diese beinhaltet einen Hauptschlüssel K. In der NB-IoT-Architektur befindet sich ein Evolved Packet System (EPS) das die Gesamtarchitektur eines LTE-Systems (NB-IoT Netzwerk) bezeichnet. In diesem befindet sich ein Home Subscriber Server (HSS) der eine Art Teilnehmerdatenbank ist. Dieser nimmt auch den Hauptschlüssel K auf und dient als Freigabe von zulässigen Diensten aller an der Basisstation angemeldeten Endgeräte. Da der Hauptschlüssel K nicht aus dem Endgerät, sondern aus der SIM-Karte die Authentifizierung startet, ist der darauffolgende Schlüsselaustausch vor fremden Endgeräten sichergestellt. Die eingesetzten SIM-Karten werden von ihren Herstellern durch die GSM Association (GSMA) zertifiziert und setzen zusätzlich auf hochsichere Rechenzentren.

Bewertung: 1

LTE-M

Long Term Evolution for machines (LTE-M) baut identisch wie NB-IoT auf dem LTE-Netzwerk auf und wurde ebenfalls mit dem 13. Release der 3GPP Spezifikation mit einer Optimierung veröffentlicht. Die Architektur der beiden LPWAN-Standards 51 Übertragungsarten (NB-IoT und LTE-M) ist ziemlich identisch. Durch ein Softwareupdate können (LTE-) Basisstationen die Kommunikation im LTE-M Netzwerk sogar erlernen.

Unterschiede zum NB-IoT sind trotzdem erkennbar, welche auch die Existenz des LTE-M rechtfertigen. In den Bereichen Übertragungsgeschwindigkeit und Latenzzeit liegt das LTE-M klar vor dem NB-IoT. Dies ist der verwendeten Bandbreite geschuldet. LTE-M arbeitet mit einer Bandbreite von 1,4 MHz, welches das kleinste Funkspektrum im LTE-Netzwerk widerspiegelt. Dabei wird die Bandbreite in sechs Ressourcen Blöcke (RB) von 180 kHz geteilt, die mit einem 160 kHz Guard-band ummantelt sind (6 × 180 kHz + 2 × 160 kHz = 1,4 MHz). Die Modulation der Frequenzen basiert ebenfalls auf OFDMA und SCFDMA.

Kosten und Freiheiten

Mit dem Einsatz des LTE-M fallen die Hardwarekosten zum Vergleich mit einem NB-IoT um ca. 30 % höher aus. Weiterhin gibt es ebenfalls bereits Module, die nicht nur LTE-M unterstützen, sondern deren Eigenschaften so aufgebaut sind, dass sie beides, also NB-IoT und LTE-M in Version Cat-M1 beherrschen.

Die Kommunikation über LTE-M ist eine Dienstleistung von Providern. In Deutschland ist die Telekom und Vodafone bereits vertreten und geben eine Abdeckung von 90 % an. Bei der Telekom werden dieselben SIMKarten verwendet, wie beim NB-IoT. Ebenso ist die gleiche Tarifangabe bei Vodafone zu erkennen.

Bewertung: 2

Frequenzen und Lizenzen

Für die Kommunikation im LTE-M Netz werden lizenzierte Frequenzbereich genutzt die in einer Bandbreite von 1,4 MHz arbeiten. Ebenso ist es durch Einführung der LTE-M Cat-M2 möglich in einer Bandbreite von 5 MHz zu senden. Durch Aufteilen der Bandbreite in kleinere Frequenzbänder, wird eine bessere Energieeffizienz erzeugt. Auch im LTE-M Cat-M2 wird dieses Verfahren eingesetzt, wodurch die Übertragung in einer 5 MHz großen Bandbreite ebenfalls stromsparend bleibt, da die Übertragungszeiten automatisch kürzer werden.

Bewertung: 2

Stromverbrauch

Die Batterielaufzeit eines IoT mit LTE-M Modul wird mit 10 Jahren angegeben. Diese werden ebenfalls durch PSM und eDRX erreicht. Der Stromverbrauch im aktiven Modus ist vergleichbar mit anderen Technologien. Im inaktiven Modus ist der Stromverbrauch mit ca. 8000 nA (LTE-M Cat-M1) etwas höher als mit einem NB-IoT. Der CE-Modus B sollte zur Energieeinsparung vermieden werden.

Bewertung: 2

Reichweite und Signalstärke

Die Abdeckung eines LTE-M Cat-M1 wird mit 5 km angegeben. Die Reichweite kann durch den CE-Modus B etwas erhöht werden. Dabei wird die Signalstärke von 144 dB auf 156 dB hochgedreht.

Bewertung: 2

Störfaktoren und Gegenmaßnahmen

Generell gelten die Funktion, wie sie bereits oben im NB-IoT genannt wurden. Entsprechend der Erhöhung der Signalstärke, die durch Umschalten auf den CE-Modus B ausgelöst wird, können mögliche Verbesserung erhalten werden. Jedoch ist der Einsatzzweck abhängig davon, ob dieser Modus Anwendung finden kann bzw. sollte oder nicht. Die Sensitivität mit -132 dBm steht ebenfalls für einen guten Durchdringungsgrad.

Bewertung: 1

IT-Sicherheit und Kryptografie

Die IT-Sicherheit ist wie beim NB-IoT bereits durch verschiedene LTE- Sicherheitsmaßnahmen gewährleistet.

Zum LTE-M sollte die Mobilitätsfunktion als Sicherheit vor möglichen Ausfällen genannt werden. Die Konnektivität zur naheliegendsten Mobilfunkzelle kann durch Bewegung, wie es mit Mobiltelefonen in einer Bahn oder im Auto häufig der Fall ist, eine andere Mobilfunkzelle erreichen. Sobald diese eine kürze bzw. besser Sendeleistung verspricht, wechselt LTE-M in diese bessere Mobilfunkzelle, ohne dabei die Konnektivität zu verlieren. Dies ist ein großer Vorteil gegenüber NB-IoT welches den Wechsel zu einer neuen Mobilfunkzelle nur durch Ab- und erneutes Anmelden, sprich Re-Registrierung am Mobilfunk durchführen muss. In der Zeit zwischen Ab- und Anmeldung ist keine Konnektivität des NB-IoT gewährleistet.

Bewertung: 1

EC-GSM-IoT

Extended Coverage GSM IoT (EC-GSM-IoT) ist ebenfalls ein durch die 3GPP Spezifikation entwickeltes Kommunikationsverfahren und wurde mit dem 13. Release freigegeben. Dabei entspricht dessen Aufbau der eines GSM-Netzes mit einer abgewandelten Struktur des GPRS genannt Enhanced-GPRS (eGPRS). EC-GSM-IoT arbeitet somit im GSM-Spektrum, beinhaltet jedoch trotzdem Lösungen für erweiterte Reichweiten und Energieeffizienz. Das Frequenzband ist in 200 kHz unterteilt, die in einer Bandbreite von 850 bis 900 MHz bzw. 1800 bis 1900 MHz arbeiten. Je nach Abtastverfahren können die Übertragungsgeschwindigkeit zwischen 70 kbps über Gaussian Minimum Shift Keying (GMSK) oder 240 kbps mit 8 Phase Shift Keying (8PSK) erreichen. Zur Modulation des Frequenzbandes werden die Verfahren TDMA und FDMA kombiniert. Die Kommunikation kann dabei bidirektional sein und im 2G, 3G und 4G aufgebaut werden.

Kosten und Freiheiten

Die Kosten eines Moduls konnten nicht mit anderen Technologien verglichen werden, da es keine auf dem Markt gibt. Jedoch sollen sie günstiger sein als klassische GSM-Module. Die Frequenzen werden wie bei NB-IoT oder LTE-M von den Anbietern lizenziert und ihre Nutzung als Dienstleistung angeboten. In Deutschland gibt es jedoch keinen Anbieter, der expliziert für EC-GSM-IoT SIM-Karten verkauft geschweige denn die Dienstleistung anbietet.

Bewertung: 4

Frequenzen und Lizenzen

Der Frequenzbereich liegt bei 850 bis 900 MHz und unterliegt der Lizensierung jedes Anbieters, wenn dieser bereits GSM unterstützt. Der Kommunikationsverkehr beschränkt sich nur auf Maschine-zu-Maschine (M2M)- /IoT-Daten. LPWAN-Standards 56 Maschine-zu-Maschine: Reine Kommunikation zwischen zwei Geräten. Die Daten beschränken sich auf Sensoren und Aktoren, die diese direkt verarbeiten oder an den Kommunikationspartner weiterleiten.

Bewertung: 3

Stromverbrauch

Zur verbesserten Energieeffizienz kommen die beiden Verfahren PSM und eDRX zum Einsatz. Der Stromverbrauch sollte im Ruhemodus einen ähnlichen Wert annehmen, die bereits im NB-IoT bzw. LTE-M genannt wurden. Die Annahme fällt darauf zurück, dass die Verfahren PSM und eDRX ebenfalls verwendet werden, sowie die Lebenszeit der Batterie mit 10 Jahren angegeben wird, was sich wiederum mit NB-IoT und LTE-M deckt. Ebenfalls liegen die Zykluszeiten des eDRX Verfahrens zwischen LTE-M und NB-IoT.

Bewertung: 2

Reichweite und Signalstärke

EC-GSM-IoT deckt eine Reichweite von bis zu 15 km ab. Dabei kann eine Signalstärke von 164 dB erreicht werden. Es existieren zwei Klassen für die erweiterte Abdeckung. Diese werden zum einen mit 154 dB angegeben und haben eine Verstärkung von 23 dBm, zum anderen mit 164 dB mit einer Verstärkung von 33 dBm.

Bewertung: 1

Störfaktoren und Gegenmaßnahmen

Im EC-GSM-IoT kann das bereits bekannte Frequenzsprungverfahren aktiviert werden, das zur Härtung der Reichweite dient. Ebenso ist die Reichweite skalierbar und mit Verpackungsalgorithmen so konzipiert, dass eine Synchronisation der Pakete angefordert werden kann (Paging).

Bewertung: 2

IT-Sicherheit und Kryptografie

Die IT-Sicherheit ist den der beiden bereits genannten Verfahren NB-IoT und LTE-M angelehnt. Dies bedeutet, dass ein Ansatz an Anlehnung des LTE-Netzes gesucht und umgesetzt wurde. Dabei setzen sich diese aus Datenauthentifizierung, Datenintegrität und Datenverfügbarkeit zusammen.

Dennoch besteht die Gefahr von DDOS-Attacken, weshalb ein Wide-Mouth Frag Protocol (WMFP)-Protokoll eingesetzt werden könnte.

Wide-Mouth Frag Protocol: Das WMFP ist für unsichere Mobilfunknetzwerke entwickelt worden. Dabei dient es gegen Lauschangriffe, Reply-Attacken oder unbefugtes Lesen von Daten. Die Idee ist dabei, generierte Zeitstempel auf ihre Echtheit zu überprüfen. Falls diese vom jeweiligen gegenüber stammen können, werden die Schlüssel zum Kommunikationsaufbau generiert und ausgetauscht. Wird erkannt, dass die Anfrage nicht vom richtigen Teilnehmer stammen kann, werden die Schlüssel weder generiert noch kommt es zu einem Austausch dieser. Das WMFP kann auf alle Cellular-IoTs (NB-IoT, LTE-M, EC-GSM-IoT) angewendet werden.

Bewertung: 1

DASH7

Das DASH7-Verfahren ist durch die DASH7-Alliance entwickelt worden. Das Protokoll arbeitet dabei auf lizenzfreien ISM-Bändern, wobei die Frequenz von 868 MHz für Europa gilt. Der Aufbau des Netzwerkes kann über eine Sterntopologie oder Baumtopologie errichtet werden.

Das DASH7-Alliance-Protocol unterteilt verschiedene Geräte in 4 Klassen ein:

Klasse 1 - Blinker: Der Blinker kann nur Daten senden nicht empfangen.

Klasse 2 - Endpoint: Der Endpoint (Endpunkt) ist ein typisches energieeffizientes Gerät, welches Daten senden und empfangen kann. Wake-up Ereignisse werden ebenfalls unterstützt.

Klasse 3 - Gateway: Das Gateway verbindet ein Netzwerk von Endpunkten und Blinkern mit einem anderen Netzwerk (Gateway). Ein Gateway ist dabei nie offline und muss alle Funktionen des DASH7 unterstützen. Es lauscht stets im Netzwerk, außer es sendet selbst Daten.

Klasse 4 - Subcontroller: Der Subcontroller kann ebenfalls alle Funktionen des DASH7. Es ist jedoch nicht immer aktiv. Durch Wake-up-Zyklen wacht das Gerät auf und führt eine Kanalabtastung durch. Zur Kommunikation werden Push- und Pull-Befehle angewendet. Der Pull-Befehl ist vergleichbar mit einem Request-Response-Verfahren, nach dem Daten ausgetauscht werden. Ein Push-Befehl kann nur Daten in eine dafür parametrierte Richtung senden. Dies wird in der Regel an festen Intervallen durchgeführt. Zum Kommunikationsaufbau wird das Carrier Sense Multiple Access with Collision Avoidance (CSMA/CA)-Verfahren angewandt, welches eine Leitungsabfrage zur Kollisionsvermeidung verwendet.

Kosten und Freiheiten

Ein Gateway-Modul wird mit ca. 150 € angegeben und kann über Wizzilab bezogen werden. Ein einfacher Blinker ist für 89 € erhältlich. Vergleicht man diese Zahlen grob mit den Funktionen der einzelnen Geräte, können diese mit Modulen von LoRa verglichen werden. Jedoch bietet LoRa eine sehr viel größere Auswahl an Modulen und Sensoren an. Die Module, die von Wizzilab bezogen werden können, beherrschen auch LoRa. Das DASH7-Alliance-Protokoll ist öffentlich zugänglich und frei, somit sind nur private Netzwerke möglich. Da es mit den freien Frequenzen arbeitet, entstehen nur Kosten durch Hardwareanschaffung und Netzwerkwartung. Die Kommunikation ist dabei bidirektional.

Bewertung: 1

Frequenzen und Lizenzen

Die verwendeten Frequenzen liegen in Deutschland bei 868 MHz und unterliegen keiner Lizenz. Ebenso wenig werden Lizenzen von der DASH7-Alliance beansprucht. Genauso wie bei LoRaWAN werden auch die Frequenzen 915 MHz in Nord-Amerika und 433 MHz in Asien verwendet.

Bewertung: 1

Stromverbrauch

Mit einem durchschnittlichen Stromverbrauch von 30000 nA steht die Energieeffizienz relativ gut dar. Der Energieverbrauch im inaktiven Zustand ist mit 4000 nA sehr gering, jedoch zum Vergleich mit LoRaWAN etwas höher. Der Stromverbrauch unterscheidet sich auch sehr von den eingesetzten Modulen. LPWAN-Standards 60 Denn ein Gateway ist bei DASH7 immer aktiv und horcht im Netzwerk, weshalb dieses eher eine eigene Stromversorgung erhalten sollte.

Bewertung: 3

Reichweite und Signalstärke

Mit bis zu 5 km ist die Reichweite angegeben. Die DASH7-Alliance sieht ihren Bereich auch eher in der mittleren Abdeckung und speziell in Bereichen mit 500 m Reichweite. Die Signalstärke hat dabei eine Sensitivität von -110 dBm, die sich auch dafür eignet Mauern und Betonwände zu durchdringen. Dies ist jedoch nur an einer kleinen Reichweite wie z. B. bis zu 500 m möglich. Die Leistungsübertragungsbilanz beträgt 140 dB.

Bewertung: 6

Störfaktoren und Gegenmaßnahmen

Es existiert ein Frequenzsprungverfahren, was sich jedoch nur auf zwei Frequenzen beschränkt. Für die kollisionsfreie Übermittlung im Netzwerk kommt das CSMA/CA Verfahren zum Einsatz. Für kleine Reichweiten sind die Signalstärke und Leistungsübertragungsbilanz ausreichend.

Bewertung: 4

IT-Sicherheit und Kryptografie

DASH7 verwendet für die Vertraulichkeit und Authentifizierung im Kommunikationsnetzwerk symmetrische AES-Verschlüsselung. In einer Node- Datei wird der geheime Schlüssel abgelegt und bleibt bis zum Lebensende des Teilnehmers dort liegen.

Bewertung: 3

Finale Beurteilung und Zusammenfassung der Erkenntnisse

Im ersten Schritt werden nun fünf der sechs Bewertungen jedes LPWANStandards zusammengefasst und ein Mittelwert gebildet. Diese setzen sich zusammen aus den Kriterien:

• Kosten und Freiheiten,

• Frequenzen und Lizenzen,

• Stromverbrauch,

• Reichweite und Signalstärke,

• Störfaktoren und Gegenmaßnahmen.

Im zweiten Schritt wird eine Tabelle mit dem gebildeten Mittelwert, sowie dem restlichen Kriterium aufgestellt, und danach die beiden besten LPWANStandards benannt.

Mittelwertbildung zur Beurteilung

In Tabelle 3 werden nun die einzelnen Bewertungen der jeweiligen LPWANStandards anhand der fünf einfließenden Kriterien aufgelistet und in der letzten Spalte der daraus resultierende Mittelwert dargestellt.

Tabelle 3: Mittelwertbildung aus fünf der sechs Kriterien

LPWAN Standards

| Kosten & Freiheiten | Frequenzen & Lizenzen | Strom-verbrauch | Reichweite & | Störfaktoren & Gegenmaß-nahmen |

Mittelwert

|

LoRa / LoRaWAN |

1 |

1 |

1 |

1 |

1 |

1 |

Weightless | 6 | 1 | 4 | 4 | 2 | 3,4 |

NB-IoT | 2 | 2 | 1 | 1 | 1 | 1,4 |

LTE-M | 2 | 2 | 2 | 2 | 1 | 1,8 |

EC-GSM-IoT | 4 | 3 | 2 | 1 | 2 | 2,4 |

DASH7 | 1 | 1 | 3 | 6 | 4 | 3 |

Aus der Tabelle ist ersichtlich, dass die LPWAN-Standards LoRaWAN, NB-IoT und LTE-M sich klar von den restlichen Standards abheben. Dennoch werden in der nächsten Tabelle alle LPWAN-Standards mit deren ermittelten Mittelwert und dem Kriterium:

• IT-Sicherheit und Kryptografie, bewertet. Der Mittelwert aus diesen Bewertungspunkten wird als Ergebnis und finale Beurteilung gewertet.

Finale Beurteilung

In der vorletzten Spalte der Tabelle wird nun das Endergebnis der Beurteilung aller betrachteten LPWAN-Standards aufgeführt. Die letzte Spalte dient zur klaren Darstellung, welchen Rang der jeweilige Standard erreicht hat.

Tabelle 4: Endergebnis aller Kriterien

LPWAN- Standards |

Mittelwert

| IT-Sicherheit & Kryptografie |

Endergebnis

|

Rang |

LoRa / LoRaWAN |

1 |

1 |

1 |

1 |

Weightless | 3,4 | 3 | 3,2 | 6 |

NB-IoT | 1,4 | 1 | 1,2 | 2 |

LTE-M | 1,8 | 1 | 1,4 | 3 |

EC-GSM-IoT | 2,4 | 1 | 1,7 | 4 |

DASH7 | 3 | 3 | 3 | 5 |

Das Endresultat liefert LoRa/LoRaWAN auf Rang 1, dicht gefolgt von NB-IoT auf Platz 2 und LTE-M auf Platz 3. Alle weiteren LPWAN-Standards sind weit abgeschlagen oder auf dem Markt so schlecht vertreten, dass deren Einsatz nicht zustande kommen kann (EC-GSM-IoT).

Zusammenfassung der Erkenntnisse

Die in diesem Beitrag untersuchten LPWAN-Standards können in zwei Gruppen aufgeteilt werden. Die Standards mit freien Frequenzen, die keiner Lizenz unterliegen und auch vollständig unabhängig von Dienstleistern sind, bilden die Gruppe eins. In der Gruppe eins befinden sich somit LoRa/LoRaWAN, Weightless und DASH7. In dieser Gruppe hat LoRa/LoRaWAN einen deutlichen Vorsprung und liegt vor allem nach dieser Beurteilung auch vor der zweiten Gruppe. Die zweite Gruppe beinhaltet LPWAN-Standards, die keine freien Frequenzen verwenden und deren Netzwerk als Dienstleistung von verschiedenen Providern angeboten werden. In dieser Gruppe führt der Standard NB-IoT, knapp vor LTE- LPWAN-Standards 64 M und liegt knapp hinter LoRa/LoRaWAN. Der Standard EC-GSM-IoT ist etwas abgeschlagen. Dies liegt vor allem an der Ungewissheit, ob das 2G-Netz in den nächsten Jahren evtl. abgeschaltet werden kann oder nicht. Ebenso ist das Angebot am Markt nicht vorhanden.

LoRa/LoRaWAN und NB-IoT sind aus der Endbewertung für den Einsatz von LPWAN-Netzen zu empfehlen. LoRaWAN bietet die Möglichkeit sein eigenes Netzwerk aufzubauen. Dies bedeutet, jeder ist für sein eigenes Netzwerk verantwortlich. Vorteile können durch Kostenersparnisse ausfallen, da es keine monatlichen Gebühren gibt. Es fallen lediglich Hardwarekosten und Wartungskosten für das Netzwerk an. Falls sich jedoch das Netzwerk nur schwer bzw. kostentechnisch negativ umsetzten lässt, sollte man die Option des NB-IoT in Betracht ziehen. Hier könnte durch ein bereits vorhandenes Netzwerk eines Providers eine Abdeckung herrschen, die rein wirtschaftlich gegenüber LoRa/LoRaWAN sich besser eignen würde. Demnach hat nur noch der Dienstleister sich um das Netzwerk zu kümmern, was wiederum durch monatliche Gebühren zu stetigen Kosten führt. Die Wartungskosten des Netzwerks würden somit ebenfalls in monatlichen Gebühren fallen. Aber auch das LTE-M könnte seine Einsatzgebiete finden. Gerade im Punkt Mobilität ist dieser Standard allen anderen ein Schritt voraus. Ebenso wenn es um die Latenzzeit oder Übertragungsgeschwindigkeit geht, würde sich dieser Standard, im Vergleich zu den anderen zwei, eher lohnen.

Die beiden anderen sind eher für stationäre Anlagen zu verwenden. Da sich der Standort nach der Installation der Systeme nicht mehr ändert, spielt auch die Mobilität keine Rolle. Für das betrachtete Szenario einer Wasserversorgung bleiben aber die LPWANStandards LoRa/LoRaWAN und NB-IoT erste Wahl. Die IT-Sicherheit in den genannten LPWAN-Standards ist mit sehr gut bewertet, wodurch der Einsatz beider, bzw. auch der des LTE-M, zu befürworten ist. Für die Sicherheit besitzen die LPWAN-Standards LoRa/LoRaWAN, NB-IoT und LTE-M bereits eine Menge Features. Die meisten dienen der Sicherstellung der Schutzziele, die sich durch Verfügbarkeit, Integrität und Vertraulichkeit bilden.

Verwendete Quellen:

[1] P. Schnabel: LPWAN – Low Power Wide Area Network,https://www.elektronik-kompendium.de/sites/kom/2207181.htm, Aufgerufen am 05.01.2021.

[2] Waldemar Heinrich, M.Eng.: Masterarbeit „Evaluierung von LPWAN-Standards, deren IT-Sicherheitsanforderungen und technischen Designs zur Integration in ein geplantes Smart Water Grid“, Kapitel 5

[3] M. Linnemann, A. Sommer und R. Leufkes: Einsatzpotentiale von LoRaWAN in der Energiewirtschaft: Praxisbuch zu Technik, Anwendung und regulatorischen Randbedingungen, Wiesbaden Deutschland: Springer Vieweg, 2019.

[4] R. Koning: Smart City – Made in Germany, Wiesbaden Deutschland: Springer Nature, 2020.

[5] B. Ray, slideshare: LPWAN Cost Webinar, 06.07.2017,https://www.slideshare.net/BrianRay10/lpwan-sost-webinar, Aufgerufen am 23.06.2021.

[6] Elektronik Kompendium: LoRa/LoRaWAN – Long Range Wide Area Network,https://www.elektronik-kompendium.de/sites/kom/2203171.htm, Aufgerufen am 23.06.2021.

[7] C. Anselmi, Antevorte: NB-IoT oder LTE Cat M1 – Teil 1 / Energieverbrauch?, 28.02.2021,https://antevorte.biz/nb-iot-oder-lte-cat- m1-teil1-energieverbrauch/, Aufgerufen am 23.06.2021.

[8] Fernauslese: Funkübertragung mit LoRa,https://fernauslese.de/kommunikation/lora/, Aufgerufen am 23.06.2021.

[9] B. Foubert und N. Mitton: Long-Range Wireless Radio Technologies: A Survey, Basel Schweiz: MDPI, 2020.

[10] Weightless-P Systemspecifications Version 1.03:https://pro-bee-user- content-eu-west-1.s3.amazonaws.com/public/users/Integrators/929cb090- e779-401a-b06c-c629ff6b0fea/ap-cambridgestartuplimi/Weightless- P_v1.03.pdf, 2017, Aufgerufen am 26.06.2021. S. 27.

[11] B.S. Chaudhari und M. Zennaro: LPWAN Technologies for IoT and M2M Applications, Chennai Indien: Academic Press, 2020. S.119-135, S. 159-151.

[12] TechTarget: LPWAN (Low-Power Wide Area Network),https://www.computerweekly.com/de/definition/LPWAN-Low-Power-Wide- Area-Network, Aufgerufen am 26.04.2021.

[13] B. Ray, Link Labs: What is Weightless?,https://www.link- labs.com/blog/what-is-weightless, 2015, Aufgerufen am 25.06.2021.

[14] M. Patrick, elektroniknet: Auswahl des richtigen Übertragungs-Protokolls,https://www.elektroniknet.de/automation/auswahl-des-richtigen- uebertragungs-protokolls.176835.html, Aufgerufen am 25.06.2021.

[15] Ubik: What is Weightless-P?, 21.09.2016,https://www.ubiik.com/post/2016/09/21/what-is-weightless-p, Aufgerufen am 26.06.2021.

[16] G.Pathak, J. Gutierrez und S. Ur Rehman: Security in Low Powered Wide Area Networks: Opportunities for Software Defined Network-Supported Solutions, Basel Schweiz: MDPI, 2020. S.2-3.

[17] ITWissen: FDMA-Verfahren,15.10.2013,https://www.itwissen.info/OFDMA-orthogonal-frequency-division-multiple- access.html, Aufgerufen am 26.06.2021.

[18] LNTwww: Anwendung von OFDMA und SC-FDMA in LTE, 05.03.2021,https://www.lntwww.de/Mobile_Kommunikation/Anwendung_von_OFDMA_und_SC-FDMA_in_LTE, Aufgerufen am 03.07.2021.

[19] LNTwww: Diskrete Fouriertransformation (DFT), 14.05.2021,https://www.lntwww.de/Signaldarstellung/Diskrete_Fouriertransformation_( DFT), Aufgerufen am 03.07.2021.

[20] Ioteasyconnect: Vodafone Business IoT Easy Connect NB-IoT, 16.10.2020,https://www.ioteasyconnect.de/assets/download/iot-easy- connect-nb-iot.pdf, Aufgerufen am 06.07.2021.

[21] Smart-connect-shop.iot.telekom: Bestellübersicht,https://smart-connect- shop.iot.telekom.com/tdg-shop/shop/cart, Aufgerufen am 06.07.2021.

[22] B. S. Chaudhari, M. Zennaro und S. Borkar, LPWAN Technologie: Emerging Application Characteristics, Requirements, and Design Considerations, Basel Schweiz: MDPI, 2020.

[23] Deutsche Telekom AG: NB-IoT, LoRaWAN, Sigfox: ein aktueller Vergleich, 04.2021,https://iot.telekom.com/resource/blob/data/570954/0ddb2c4808e68427035 d415001fc645d/mobile-iot-netzwerk-vergleich-nb-iot-lorawan-sigfox.pdf, Aufgerufen am 06.07.2021.

[24] H. Naumann und S. Human, Industry of things: LPWAN im Vergleich zu SubGHz Meshnet, 17.08.2020,https://www.industry-of-things.de/lpwan- im-vergleich-zu-subghz-meshnet-a-955306/, Aufgerufen am 07.07.2021.

[25] S. Tabbane, ITU: Session 5: NB-IoT Networks, Microsoft PowerPoint - Session 5_NB-IoT Networks.pptx (itu.int), Aufgerufen am 07.07.2021.

[26] Businessblog.magenta: NarrowBand-IoT (NB-IoT),https://businessblog.magenta.at/narrowband-iot, Aufgerufen am 07.07.2021.

[27] Deutsche Telekom AG: Vergleich und Analyse der Sicherheitsaspekte von LoRaWAN und NB-IoT, 04.2021,https://iot.telekom.com/resource/blob/data/584120/c9330ff11895ec32c4eb 30b9c86f0e15/sicherheitsaspekte-lorawan-nb-iot.pdf, Aufgerufen am 07.07.2021.

[28] J. Köpp, ROHDE & SCHWARZ: Einblicke in LTE-M gemäß 3GPP Release 14, 03.09.2018,https://www.rohde-schwarz.com/de/knowledge- center/videos/einblicke-in-lte-m-gemaess-3gpp-release-14-video- detailseite_251220-575809.html, Aufgerufen am 13.07.2021.

[29] Telit: ME910C1 Series Datasheet, 03.2021, Telit_ME910C1_Datasheet.pdf (netdna-ssl.com), Aufgerufen am 13.07.2021.

[30] GSMA: Security Features of LTE-M and NB-IoT Networks, 27.09.2019, Security-Features-of-LTE-M-and-NB-IoT-Networks.pdf (gsma.com), Aufgerufen am 15.08.2021.

[31] GSMA: LTE-M deployment guide to basic feature set requirements, 06.2019, 201906-GSMA-LTE-M-Deployment-Guide-v3.pdf, Aufgerufen am 13.07.2021.

[32] Y.Kabalci und M. Ali: Emerging LPWAN Technologies for Smart Environments: An Outlook, 2019,https://www.semanticscholar.org/paper/Emerging-LPWAN-Technologies- for-Smart-Environments%3A-Kabalci- Ali/80c07adde097633e0eaa8fc086db6a0bbea8732d, Aufgerufen am 13.07.2021.

[33] GSMA: 3GPP Low Power Wide Area Technologies, 05.2018,https://www.gsma.com/iot/wp-content/uploads/2018/05/3GPP-Low-Power- Wide-Area-Technologies-GSMA-White-Paper.pdf, Aufgerufen am 26.07.2021.

[32] ITWissen: Maschine-zu-Maschine-Kommunikation, 21.08.2020,https://www.itwissen.info/M2M-machine-to-machine-Maschine-zu- Maschine-Kommunikation.html, Aufgerufen am 26.07.2021.

[33] 3GPP: Work-Plan, 09.2019,https://www.3gpp.org/ftp/Information/presentations/presentations_2019/Po ster_2019_08_v7_optimized.pdf, Aufgerufen am 26.07.2021.

[34] Embedded: Cellular IoT – Comparison of CIoT technologies, 15.10.2018,https://www.embedded.com/cellular-iot-comparison-of-ciot-technologies/, Aufgerufen am 26.07.2021.

[35] ETSI: Technical specifikation, 08.2017,https://www.etsi.org/deliver/etsi_ts/145000_145099/145001/14.02.00_60/t s_145001v140200p.pdf, Aufgerufen am 26.07.2021.

[36] R. Selvaraj, V.M. Kuthadi, S. Baskar, P. M. Shakeel und A. Ranjan: Creating Security Modelling Framework Analysing in Internet of Things Using EC-GSM-IoT, 29.06.2021,https://link.springer.com/content/pdf/10.1007/s13369-021-05887-y.pdf, Aufgerufen am 26.07.2021.

[37] ITWissen: Dash7,11.11.2020,https://www.itwissen.info/Dash7- Dash7.html, Aufgerufen am 24.07.2021.

[38] M. Weyn, G. Ergeerts, L. Wante, C. Vercauteren und P. Hellinckx: Survey of the DASH7 Alliance Protocol for 433MHz Wireless Sensor Communication,https://www.researchgate.net/publication/259389031_Survey_of_the_DAS H7_Alliance_Protocol_for_433_MHz_Wireless_Sensor_Communication, Aufgerufen am 26.07.2021.

[39] WIZZILAB: Shop,https://wizzilab.com/shop, Aufgerufen am 27.07.2021.

[40] M2Mgermany: Shop LoRa Sensors,https://www.m2mgermany.de/shop/produkte/lora- sensors/?gclid=EAIaIQobChMIrdOSqviD8gIVFZ_VCh2wPwffEAAYAiAAE gJpqfD_BwE, Aufgerufen am 27.07.2021.

[41] DASH7 Alliance:https://dash7-alliance.org/, Aufgerufen am 27.07.2021.

[42] W. Ayoub, A. Samhat, F. Nouvel, M. Mroue und J.C. Prévotet: Internet of Mobile Things: Overview of LoRaWAN, DASH7, and NB-IoT in LPWANs standards and Supported Mobility, 23.10.2018, Internet of Mobile Things: Overview of LoRaWAN, DASH7, and NB-IoT in LPWANs standards and Supported Mobility (archives-ouvertes.fr), Aufgerufen am 27.07.2021.

[43] J. Norair: Introduction to DASH7 Technologies, 16.03.2009, 269.pdf (rfidjournal.com), Aufgerufen am 28.07.2021.

[44] O. Cetinkaya und O.B. Akan: A DASH7-based Power Metering System, 01.2015,https://www.researchgate.net/publication/308855116_A_DASH7- based_power_metering_system, Aufgerufen am 28.07.2021.